Jak najefektywniej zabezpieczyć swój komputer?

Każdy sprzęt najbezpieczniej trzymać w pudełku. Jest wtedy szczelnie chroniony przed czynnikami zewnętrznymi i urazami mechanicznymi oraz przed niebezpieczeństwami, kryjącymi się w sieci. Tylko do czego miałby służyć komputer niewyjmowany z opakowania i niepodpięty do Internetu?

Współcześnie komputer bez dostępu do Internetu jest praktycznie niezdatny do użycia. Korzystając z sieci powinniśmy mieć świadomość zagrożeń z niej pochodzących i już na samym początku użytkowania komputera, odpowiednio go zabezpieczyć.

Jak ograniczyć ryzyko?

Zagrożenie internetowe jest podstawowym zagadnieniem w dzisiejszym technologicznym świecie. Najczęściej cyberprzestępcy celują w transakcje internetowe i kradną pieniądze z wirtualnych kont. Jednak, gdy ograniczymy dostęp do całego naszego komputera, równocześnie utrudnione będzie wejście do wszystkich internetowych aplikacji.

Bezpieczna sieć

Aby zredukować niebezpieczne interwencje z Internetu, powinniśmy zabezpieczyć router – zaszyfrować go w WPA2 i ustawić trudne do odgadnięcia hasło. Również w przeglądarce powinniśmy włączyć najbardziej zaawansowane szyfry.

Oprogramowanie antywirusowe

Wiele osób, mimo prostoty i łatwej dostępności programów antywirusowych, nie instaluje ich na swoich komputerach, udostępniając ich zawartość „nieproszonym gościom”.

Istotne jest ciągłe aktualizowanie programów zabezpieczających i systematyczny skan całego systemu. Można je ściągnąć w podstawowych wersjach (lub kupić wersje premium) z oficjalnych stron. Każdy z programów jest przeznaczony do konkretnego grona odbiorców. Jest bardzo wiele możliwości, każdy użytkownik może dopasować oprogramowanie do swoich indywidualnych potrzeb. Dobre programy nie kosztują wiele, a niektóre z nich są dostępne zupełnie za darmo, dlatego warto już dziś zainstalować je na swoim komputerze.

Dodatkowo, w pakiecie z podstawowymi funkcjami, można otrzymać behawioralne programy zabezpieczające. Polegają one na monitorowaniu przeprowadzanych mechanizmów w systemie, wykrywając potencjalnie złośliwe kody. W przypadku znalezienia niebezpiecznych procesów, ich progres jest przerywany, dzięki czemu złośliwe oprogramowanie nie ma szansy zaistnieć w naszym systemie.

Najistotniejszą kwestią jest analiza sygnatur wirusów. Kod potencjalnie szkodliwej aplikacji, porównuje się z bazą danych, gdzie zarejestrowane są już wcześniej wykryte złe oprogramowania. Dzięki temu, taki program jest usuwany najszybciej jak to możliwe, zanim rozpocznie niepożądane działania w naszym komputerze.

Ważne jest też, aby na bieżąco usuwać zaśmiecające nasz system reklamy i trialowe (próbne) wersje różnych aplikacji. Gdy minie okres darmowego użytkowania, programy automatycznie wysyłają komunikaty z propozycją zainstalowania pełnej wersji. Po jakimś czasie może to być denerwujące i użytkownicy ignorują wszystkie informacje, przypominające im nachalne oferty. Skutkiem tego jest lekceważenie wirusów, które kryją się pod różnymi reklamami.

Bieżąca aktualizacja

Należy stale aktualizować oprogramowania systemowe, dzięki którym nasz komputer będzie w pełni sprawny. Przestarzały system może nie sprostać nowym problemom. Producenci ustawicznie poprawiają usterki, które mogą zostać zauważone i wykorzystane przez cyberprzestępców. Jeśli nie będziemy aktualizować systemu, przeglądarek i programów, z których codziennie korzystamy, pozbawiamy się w ten sposób kompleksowej ochrony naszego komputera. W niektórych przypadkach możliwa jest automatyczna aktualizacja, dlatego warto z niej skorzystać.

Kontroluj wszystkie konta z jednego miejsca

Na co dzień powinniśmy korzystać z kont o ograniczonych możliwościach. Oczywiście należy chronić go hasłem, tak samo jak konto administratora, które zarządza wszystkimi ważnymi zmianami w systemie. Dzięki dodatkowym kontom minimalizujemy szkody, które mogą wyrządzić naszemu komputerowi złośliwe oprogramowania.

Przywróć system

Czym jest punkt przywracania systemu? Jest to zakładka, która powstaje w wyniku zachodzących w naszym systemie modyfikacji (takich jak chociażby instalacja aktualizacji o dużej pojemności). Taki punkt może być odtwarzany co jakiś czas (odstępy czasowe ustawia się według swoich potrzeb). Jest on bardzo korzystnym rozwiązaniem w przypadku, gdy do naszego komputera dostaną się złe oprogramowania lub gdy jesteśmy niezadowoleni z wprowadzonych zmian. Wtedy możemy powrócić do poprzedniej sesji, nie tracąc przy tym ważnych plików i danych.

Najważniejsze to zachować ostrożność i być zdrowym sceptykiem. Gdy mamy zainstalowane odpowiednie zabezpieczenia, chroniące nas przed niepożądanymi programami, nie musimy się obawiać każdego kliknięcia. Warto pozwolić sobie na komfort użytkowania i nie pozwolić cyberprzestępcom na dostęp do naszych cennych danych.

Zwłaszcza marketerzy powinni używać programów, które zapewnią jak najlepszą i najbezpieczniejszą automatyzację. Od tej chwili korzystanie z nowości technologicznych nie będzie tak ryzykowne.

(Artykuł powstał we współpracy z firmami: www.xtrf.eu www.exo5.com www.ipresso.com).

Może to Ci się spodoba

Inwestycja w luksusowe apartamenty

Inwestowanie w nieruchomości od wielu lat cieszy się niesłabnącym zainteresowaniem. Kupno mieszkania uważane jest za jeden z najbardziej bezpiecznych sposobów lokowania kapitału, który daje pewny zysk. Wśród ofert deweloperów można

Cyfrowa transformacja przynosi zyski

Ponad jedna piąta firm realizujących strategię cyfryzacji oczekuje jeszcze w tym roku ponad 10-proc. wzrostu przychodów. W przedsiębiorstwach, które nie wdrażają nowych technologii IT, odsetek ten jest dziesięciokrotnie niższy.Mimo to tylko 26

Jak wybrać towarzystwo funduszy inwestycyjnych?

Inwestowanie w fundusze inwestycyjne można rozpocząć na dwa sposoby – wybierając najlepsze towarzystwo funduszy inwestycyjnych i konkretne fundusze tego TFI lub poszukując takich TFI, które zarządzają funduszami o parametrach najbardziej

Rosnący handel między Azją a Europą gigantyczną szansą dla Polski i krajowej branży logistycznej

Polska może się stać rynkiem pośredniczącym w wymianie handlowej między Azją a Europą. Wszystko dzięki koncepcji jedwabnego szlaku 2.0, wdrażanej przez chińskie władze, który ma biec przez nasz kraj. Już dziś wymiana dynamicznie

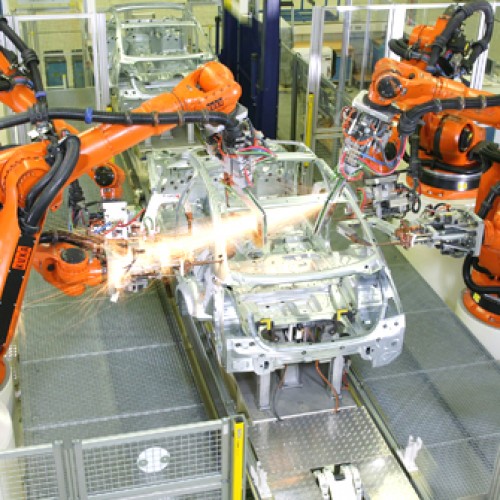

Robotyzacja może rozwiązać problem niedoboru pracowników w Polsce

Robotyzacja może mieć pozytywny wpływ na poziom płac w polskiej gospodarce oraz rozwiązać problem niedoboru pracowników, który hamuje rozwój firm. Inwestycja w roboty przemysłowe w zależności od branży to koszt od kilkuset tysięcy do

Poczta zaoferuje ubezpieczenie sprzętu domowego i elektroniki

Nagłe i krótkotrwałe skoki napięcia mogą zniszczyć sprzęt elektroniczny, RTV i AGD. To częsty powód wypłacania odszkodowań z ubezpieczeń mieszkania czy domu. Dla osób, które takiego zabezpieczenia nie mają lub których polisa nie obejmuje przepięć,

0 Comments

Brak komentarzy!

You can be first to skomentuj post